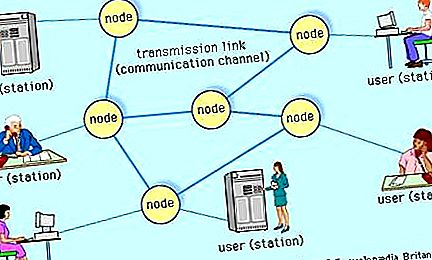

Telekommunikationsnetz, elektronisches System von Verbindungen und Vermittlungsstellen und die Steuerungen, die ihren Betrieb regeln, ermöglichen die Datenübertragung und den Datenaustausch zwischen mehreren Benutzern.

Wenn mehrere Benutzer von Telekommunikationsmedien miteinander kommunizieren möchten, müssen sie in einer Art Netzwerk organisiert sein. Theoretisch kann jeder Benutzer eine direkte Punkt-zu-Punkt-Verbindung zu allen anderen Benutzern in einer sogenannten vollständig verbundenen Topologie erhalten (ähnlich den Verbindungen, die in den frühesten Tagen der Telefonie verwendet wurden), in der Praxis ist dies jedoch der Fall unpraktisch und teuer - insbesondere für ein großes und verteiltes Netzwerk. Darüber hinaus ist die Methode ineffizient, da die meisten Links zu einem bestimmten Zeitpunkt inaktiv sind. Moderne Telekommunikationsnetze vermeiden diese Probleme, indem sie ein verbundenes Netzwerk von Switches oder Knoten einrichten, sodass jeder Benutzer mit einem der Knoten verbunden ist. Jede Verbindung in einem solchen Netzwerk wird als Kommunikationskanal bezeichnet. Kabel, Glasfaserkabel und Funkwellen können für verschiedene Kommunikationskanäle verwendet werden.

Arten von Netzwerken

Geschaltetes Kommunikationsnetz

Ein Switched-Communications-Netzwerk überträgt Daten von der Quelle zum Ziel über eine Reihe von Netzwerkknoten. Das Umschalten kann auf zwei Arten erfolgen. In einem leitungsvermittelten Netzwerk wird ein dedizierter physischer Pfad durch das Netzwerk eingerichtet und so lange gehalten, wie eine Kommunikation erforderlich ist. Ein Beispiel für diesen Netzwerktyp ist das herkömmliche (analoge) Telefonsystem. Ein paketvermitteltes Netzwerk leitet digitale Daten dagegen in kleinen Teilen, sogenannten Paketen, weiter, von denen jedes unabhängig durch das Netzwerk verläuft. In einem als Store-and-Forward bezeichneten Prozess wird jedes Paket vorübergehend an jedem Zwischenknoten gespeichert und dann weitergeleitet, wenn die nächste Verbindung verfügbar wird. In einem verbindungsorientierten Übertragungsschema nimmt jedes Paket dieselbe Route durch das Netzwerk, und daher kommen alle Pakete normalerweise in der Reihenfolge am Ziel an, in der sie gesendet wurden. Umgekehrt kann jedes Paket in einem verbindungslosen oder Datagrammschema einen anderen Pfad durch das Netzwerk nehmen. Da Datagramme möglicherweise nicht in der Reihenfolge am Ziel ankommen, in der sie gesendet wurden, sind sie nummeriert, damit sie ordnungsgemäß wieder zusammengesetzt werden können. Letzteres ist die Methode, mit der Daten über das Internet übertragen werden.

Broadcast-Netzwerk

Ein Broadcast-Netzwerk vermeidet die komplexen Routing-Prozeduren eines Switched-Netzwerks, indem sichergestellt wird, dass die Übertragungen jedes Knotens von allen anderen Knoten im Netzwerk empfangen werden. Daher hat ein Rundfunknetz nur einen einzigen Kommunikationskanal. Ein kabelgebundenes lokales Netzwerk (LAN) kann beispielsweise als Broadcast-Netzwerk eingerichtet sein, wobei ein Benutzer mit jedem Knoten verbunden ist und die Knoten typischerweise in einer Bus-, Ring- oder Sterntopologie angeordnet sind, wie in der Abbildung gezeigt. In einem WLAN miteinander verbundene Knoten können über Funk oder optische Verbindungen senden. In größerem Maßstab sind viele Satellitenfunksysteme Rundfunknetze, da jede Erdstation innerhalb des Systems normalerweise alle von einem Satelliten weitergeleiteten Nachrichten hören kann.

Netzwerkzugang

Da alle Knoten jede Übertragung in einem Rundfunknetz hören können, muss eine Prozedur zum Zuweisen eines Kommunikationskanals zu dem Knoten oder den Knoten, die zu sendende Pakete haben, eingerichtet werden, und gleichzeitig wird verhindert, dass destruktive Interferenzen durch Kollisionen (gleichzeitige Übertragungen) auftreten. Diese Art der Kommunikation, die als Mehrfachzugriff bezeichnet wird, kann entweder durch Zeitplanung (eine Technik, bei der Knoten abwechselnd in geordneter Weise senden) oder durch wahlfreien Zugriff auf den Kanal hergestellt werden.

Geplanter Zugriff

Bei einem Planungsverfahren, das als TDMA (Time Division Multiple Access) bekannt ist, wird jedem Knoten wiederum ein Zeitschlitz zugewiesen, der den Schlitz verwendet, wenn er etwas zu übertragen hat. Wenn einige Knoten viel ausgelasteter sind als andere, kann TDMA ineffizient sein, da während Zeitschlitzen, die stillen Knoten zugewiesen sind, keine Daten übergeben werden. In diesem Fall kann ein Reservierungssystem implementiert werden, in dem es weniger Zeitschlitze als Knoten gibt und ein Knoten einen Schlitz nur dann reserviert, wenn er für die Übertragung benötigt wird.

Eine Variante von TDMA ist der Abrufprozess, bei dem eine zentrale Steuerung nacheinander jeden Knoten fragt, ob er einen Kanalzugriff benötigt, und ein Knoten ein Paket oder eine Nachricht nur als Antwort auf seine Abfrage sendet. „Intelligente“ Controller können dynamisch auf Knoten reagieren, die plötzlich sehr beschäftigt sind, indem sie sie häufiger nach Übertragungen abfragen. Eine dezentrale Form der Abfrage wird als Token-Passing bezeichnet. In diesem System wird ein spezielles "Token" -Paket von Knoten zu Knoten weitergeleitet. Nur der Knoten mit dem Token ist zum Senden berechtigt. Alle anderen sind Zuhörer.

Direktzugriff

Geplante Zugriffsschemata weisen mehrere Nachteile auf, einschließlich des hohen Overheads, der für die Reservierungs-, Abfrage- und Token-Passing-Prozesse erforderlich ist, und der Möglichkeit langer Leerlaufzeiten, wenn nur wenige Knoten senden. Dies kann zu erheblichen Verzögerungen bei der Weiterleitung von Informationen führen, insbesondere wenn in verschiedenen Teilen des Netzwerks zu unterschiedlichen Zeiten starker Datenverkehr auftritt - ein Merkmal vieler praktischer Kommunikationsnetzwerke. Direktzugriffsalgorithmen wurden speziell entwickelt, um Knoten die Möglichkeit zu geben, einen schnelleren Zugriff auf den Kanal zu übertragen. Obwohl der Kanal bei wahlfreiem Zugriff für Paketkollisionen anfällig ist, wurden verschiedene Verfahren entwickelt, um diese Wahrscheinlichkeit zu verringern.